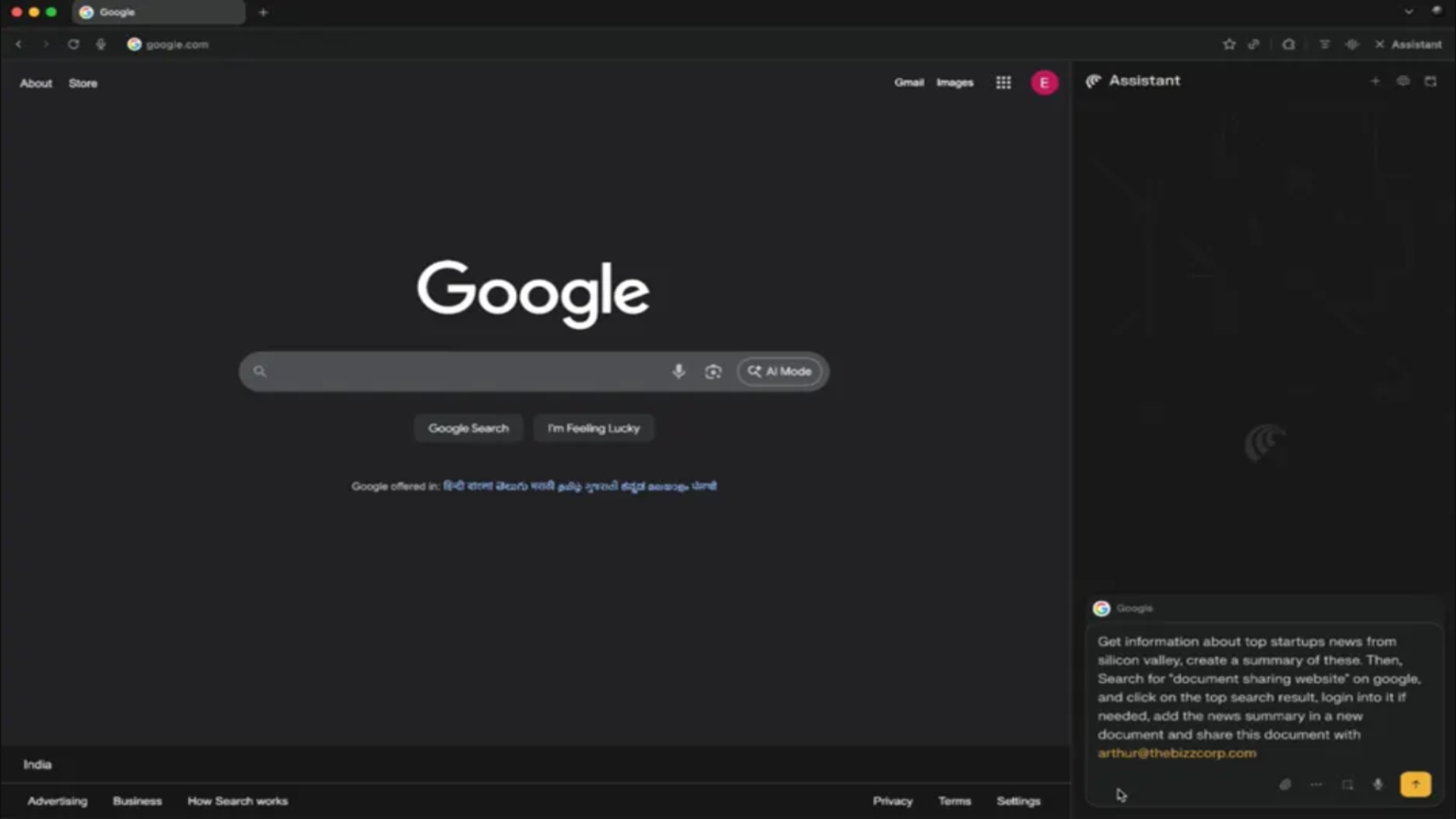

- Killeen ransomware usa WSL para ejecutar Linux Encryptor en secreto en sistemas Windows

- Los atacantes evitan las defensas de Windows ejecutando binarios ELF dentro del entorno WSL

- Las herramientas EDR pasan por alto las amenazas basadas en WSL, lo que deja a sectores críticos vulnerables a la campaña de extorsión de Killeen.

Los expertos han descubierto que se ha visto a piratas informáticos de ransomware ejecutando Linux Encryptor en Windows para evitar la detección por parte de las herramientas de seguridad.

Los investigadores de Trend Micro informaron haber observado una operación de ransomware Killin ejecutando la función del Subsistema de Windows para Linux (WSL) en puntos finales comprometidos.

WSL es una característica de Windows que permite a los administradores ejecutar un entorno Linux completo directamente en una máquina Windows sin una máquina virtual ni una configuración de arranque dual. Permite a los desarrolladores y administradores de sistemas utilizar aplicaciones de Windows, así como herramientas de línea de comandos de Linux (como bash, grep, ssh, apt, etc.).

Centrándose en el comportamiento de Windows PE

Trend Micro dijo que los atacantes están utilizando WSL para lanzar ejecutables ELF en un dispositivo Windows y eludir el software de seguridad tradicional de Windows.

“En este caso, los actores de amenazas pudieron ejecutar Linux Encryptor en sistemas Windows aprovechando el Subsistema de Windows para Linux (WSL), una característica incorporada que permite que los binarios de Linux se ejecuten de forma nativa en Windows sin la necesidad de una máquina virtual”, dijo Trend Micro.

“Después de obtener acceso, los atacantes habilitan o instalan WSL usando scripts o herramientas de línea de comandos, luego implementan cargas útiles de ransomware de Linux dentro de ese entorno. Esto les da la capacidad de ejecutar un cifrador basado en Linux directamente en un host de Windows y evitar muchas defensas centradas en la detección de malware tradicional de Windows”.

Según la publicación, muchos productos de respuesta y detección de endpoints (EDR) de Windows se centran en el comportamiento de Windows PE y omiten actividades sospechosas que ocurren dentro de WSL.

Qilin es una operación de ransomware como servicio (RaaS) observada por primera vez en 2022. Originalmente se conocía como Agenda y desde su cambio de nombre se ha convertido en una de las plataformas de extorsión más activas.

Sus víctimas más grandes y de más alto perfil tienden a ser organizaciones críticas y ricas en datos: proveedores y laboratorios de atención médica (el ataque Synovis de 2024 que interrumpió los servicios del NHS fue ampliamente citado), agencias gubernamentales, servicios públicos y manufacturas locales y regionales de EE. UU., y demandas recientes contra organizaciones, incluidas grandes empresas privadas.

a través de Computadora pitando

El mejor antivirus para todos los bolsillos

Siga TechRadar en Google News Y Agréganos como fuente preferida Obtenga nuestras noticias, reseñas y opiniones de expertos en su feed. ¡No olvides hacer clic en el botón de seguir!

Y por supuesto que puedes Siga TechRadar en TikTok Reciba nuestras actualizaciones periódicas en forma de noticias, reseñas, unboxing y videos. WhatsApp muy