JoséCorresponsal cibernético, servicio mundial de la BBC

BBC

BBCAl igual que muchas cosas en el mundo sombrío del delito cibernético, una amenaza inherente es muy pocas personas experimentan.

Incluso muy pocas personas quieren hablar de eso.

Sin embargo, cuando yo mismo fui sugerido recientemente por una pandilla criminal, me dieron una experiencia única y preocupante de cómo los piratas informáticos podían ganar intrínsecos.

“Si está interesado, si nos da acceso a nuestra PC, le podemos ofrecer el 15% de cualquier rescate” “

El mensaje de alguien llamado Syndicate fue el mensaje que recibí del azul que me recogió en julio en la señal de la aplicación de chat.

No tenía idea de quién era esta persona, pero él sabía lo que era de inmediato.

Si ayudo a los ciberdelincuentes a acceder a los sistemas de la BBC a través de mi computadora portátil, se me ofreció una parte de la cantidad de dinero en potencialmente.

Robarán datos o instalarán software contaminado e mantendrán a mi empleador en rescate y obtendré un corte en secreto.

Escuché la historia sobre este tipo de cosas.

De hecho, solo unos días antes del mensaje no deseado, Brasil se informó de que un trabajador de TI fue arrestado para vender sus detalles de inicio de sesión a los piratas informáticos, lo que la policía dijo que $ 1 millón (m 74 millones) estaban dañados por la caza bancaria.

Decidí jugar con el sindicato después de consultar a un editor senior de la BBC. Estaba interesado en ver este acuerdo de sombra con trabajadores potencialmente trágicos en el momento de los delincuentes para hacer estos acuerdos de sombra cuando los ataques cibernéticos en todo el mundo se están volviendo más dominantes e interrumpidos en la vida cotidiana.

Le dije a Sin, quien cambió su nombre a la conversión media, estaba potencialmente interesado pero que necesitaba saber cómo funciona.

Explicaron que si les daba mis detalles de inicio de sesión y código de seguridad, piratearían la BBC y luego rescatarían a la corporación por rescate en Bitcoin. Estaré en línea para una parte de ese reembolso.

Han inventado su oferta.

“No estamos seguros de cuánto le paga la BBC, obtenemos el 25% de la discusión final porque obtenemos el 1% de los ingresos totales de la BBC?

Sin asumió que si su equipo se hubiera infiltrado con éxito en la corporación, podrían exigir un rescate entre unos pocos millones de millones.

La BBC no ha tomado ninguna posición sobre si se le pagará públicamente a los piratas informáticos, pero el asesoramiento de la Organización Nacional de Crimen no se pagará.

Sin embargo, los piratas informáticos continuaron su lanzamiento.

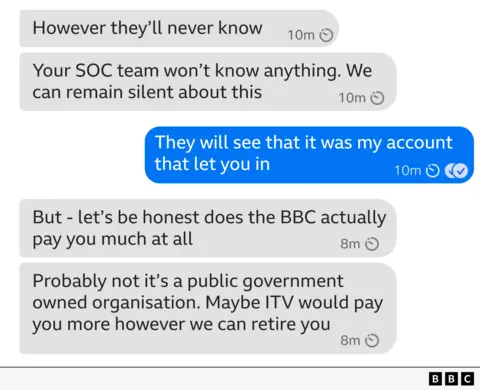

Cyn dijo que estaría en línea para millones de personas. “Eliminaremos este chat para nunca encontrarte”, insisten.

El hacker ha afirmado que tienen mucho éxito con los contratos interesantes con los internos en los ataques anteriores.

Los nombres de las dos compañías pirateadas este año se dividieron como un ejemplo de cuándo se hizo un acuerdo: la Organización de Salud de la Salud del Reino Unido y el proveedor de servicios de emergencia de emergencia de los Estados Unidos.

“Se sorprenderá al ver la cantidad de empleados que nos proporcionará acceso”, dijo Sin.

Cyn dijo que era un “gerente rico” para un grupo de delitos cibernéticos llamado Medusa. Afirmó ser el oeste y el único hablante inglés en esta pandilla.

Medusa es una operación Ransomwear-Hissabe-e-Servis. Cualquier criminal puede registrarse en su plataforma y usarla para hackear empresas.

Según un informe de investigación del punto de control de la granja de seguridad cibernética, se cree que los administradores de Medusa trabajan más allá de Rusia o sus estados aliados.

“Este grupo evita a las empresas objetivo entre la Commonwealth de los estados independientes y los foros web oscuros de idioma ruso (sus actividades originalmente)”.

CN me envió con orgullo un enlace al público estadounidense sobre el Medusa que se publicó en marzo. Las autoridades cibernéticas estadounidenses han dicho que el grupo ha estado activo en estos cuatro años, pirateó “más de 300 pérdidas”.

Sin enfatizó que se tomaban en serio llegar un acuerdo para vender las claves estatales de mi corporación en secreto a cambio de un día de pago gordo.

Nunca se sabe con quién está hablando, aunque he pedido que lo demuestre al pecado. “Puedes estar jugando con los niños o alguien que intenta atraerme”, aconsejé.

Respondieron a un enlace a la dirección de Meduser Darknet y me invitaron a contactarlos a través de la TOX del grupo, un servicio de servicio de mensajes protegido de los ciberdelincuentes.

CN fue muy impaciente y me presionó para responder.

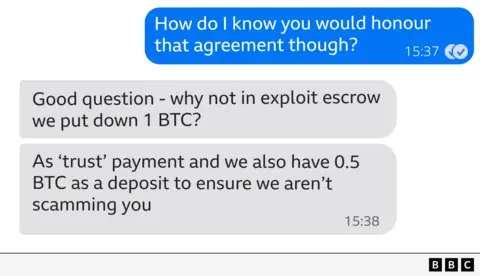

Enviaron un enlace a la página de reclutamiento de Meduser en el exclusivo foro de delitos cibernéticos, me instaron a comenzar el proceso de protección de 0.5 bitcoin (aproximadamente $ 55,000) en el sistema de depósitos.

Después de entregar mis detalles de inicio de sesión, me garantiza este dinero efectivamente.

“No estamos faroleando ni bromeamos, no tenemos ningún propósito de medios, solo estamos por dinero y dinero y uno de nuestros principales directores quería comunicarse con usted”.

Obviamente me eligieron porque asumieron que técnicamente era un acceso de alto nivel a la mente y al sistema de TI de la BBC (no lo hago). Todavía no estoy completamente seguro de que Sink supiera que yo era un corresponsal cibernético y no a la protección cibernética o un empleado de TI.

Me hicieron muchas preguntas sobre la red de BBC IT que sabía que ni siquiera respondí. Luego enviaron un idiota complejo al código de computadora y me pidieron que lo ejecute como un comando para portador de mi trabajo e informar lo que dijo. Querían saber que tenía que acceder a él en el interior para comenzar su próximo plan de paso.

En este punto, estaba hablando con CN durante tres días y decidí que lo había tomado lo suficiente y necesitaba algunos consejos adicionales de los expertos en seguridad de la información de la BBC.

Era domingo por la mañana, así que mi plan era hablar con mi equipo a la mañana siguiente.

Así que me detuve por el tiempo. Sin embargo, el pecado estaba molesto.

“¿Cuándo puedes hacerlo? No soy una persona paciente”, dijo el hacker.

“¿Creo que no quieres estar en la playa en las Bahamas?” Se enfatizan.

Me dieron una fecha límite el lunes. Luego salieron de paciencia.

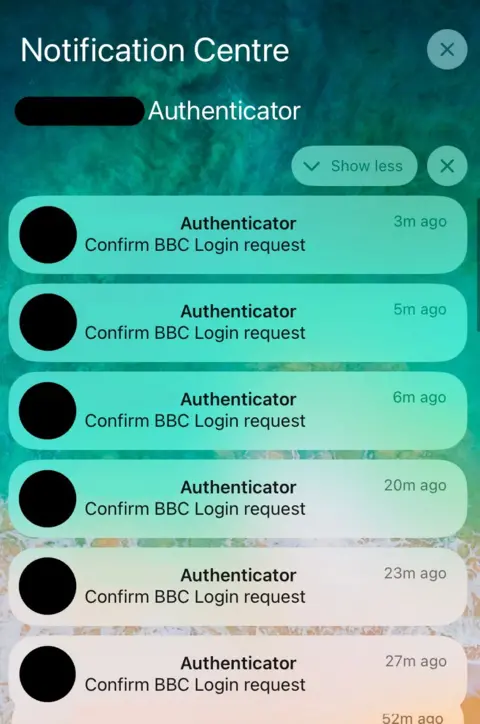

Mi teléfono comienza a hacer ping con notificaciones de autenticación de bi-factor. Las ventanas emergentes provienen de la aplicación de inicio de sesión de protección de la BBC y me dicen que verifique que estoy tratando de iniciar sesión en mi cuenta de BBC.

Cuando tomé mi teléfono en mi mano, la pantalla está llena de cada minuto o algunas solicitudes más nuevas.

Sabía exactamente qué, una táctica de hackers conocida como el bombardeo MFA. Los atacantes bombardean a una víctima con estos pop -ups tratando de restablecer la contraseña de un dispositivo inusual.

Finalmente, las prensas de la víctima toman los errores o quitan las ventanas emergentes. Fue famoso pirateado Uber en 2022.

Era preocupante estar al final del recibo.

Los delincuentes tomaron una conversación relativamente profesional de la protección de mi aplicación de chat en la pantalla de inicio de mi teléfono. Parecía ser el equivalente de los delincuentes que estaban ofensivamente dispersos por la puerta frente a mí.

Estaba confundido para cambiar la estrategia, pero tuve mucho cuidado de abrir mis chats con ellos cuando accidentalmente hago clic en el reconocimiento. Da a los piratas informáticos acceso inmediato a mis cuentas de la BBC.

El sistema de protección no pudo identificarlo como malicioso porque parece una simple solicitud de inicio de sesión o restablecimiento de contraseña. Después de eso, los piratas informáticos podrían comenzar a buscar acceso a un sistema BBC sensible o importante.

Como reportero y no trabajador de TI, no tengo acceso de alto nivel al sistema BBC, pero aún así era preocupante y efectivamente significaba que mi teléfono no se puede usar.

Llamé al equipo de seguridad de la información de la BBC y, como advertencia, acordamos desconectarnos por completo de la BBC. Sin correo electrónico, sin intranet, sin equipo interno, sin posibilidad.

El extraño mensaje tranquilo de los piratas informáticos llegó después de esa noche.

“El equipo se disculpó. Estábamos revisando su página de inicio de sesión de la BBC y si le causó un problema, lo siento”.

Le expliqué que ahora estaba encerrado de la BBC y me molesté. Sin enfatizó que el trato todavía estaba si quisiera. Sin embargo, después de que no respondí unos días, eliminaron su cuenta de señal y desaparecieron.

Finalmente fui restaurado al sistema BBC con protección asociada con mi cuenta. Y con una experiencia adicional de permanecer en el interior de una amenaza inherente.

Los ciberdelincuentes son una visión genial de las estrategias siempre note y todo el campo de riesgo para las empresas que realmente no aprecio hasta que haya terminado por mí mismo.